[ 오답 및 보충 노트 ]

8. 서버를 관리하는 Kim 사원은 기존 홈페이지를 http방식에서 https방식으로 변경하라는 회사의 지침에 따라 https의 특징에 대하여 알아보고 있는 중이다. 다음 보기 중에서 https의 특징으로 옳은 것은?

- 기존 http보다 암호화된 SSL/TLS를 전달한다.

- tcp/80번 포트를 사용한다. // tcp/80 = http전송 프로토콜 | https ㅡ

- udp/443번 포트를 사용한다. // http | https 둘다 tcp 전송 프로토코만 사용

- 인증이 필요하지 않아 사용하기가 간편하다. // https에서는 서버 인증서를 사용하여 신뢰할 수 있는 서버임을 확인

11. 네트워크를 관리하는 Kim은 사내 네트워크의 성능 향상을 위하여 MTU(Maximum Transmission Unit)를 고려하고 있다. 다음 MTU에 대한 설명 중 옳은 것은?

- 인터넷 IPv4기준시 최소 1280 바이트의 값을 가진다. // IPv4 기준시 최소 68 바이트

- 인터넷 IPv6기준시 최소 68 바이트의 값을 가진다. // IPv6 기준시 최소 1280 바이트

- Ethernet 구현에서 대부분의 IP는 Ethernet V2 프레임의 형식이며 1500 바이트의 값을 가진다.

- MTU의 크기는 항상 1500 바이트로 고정되어 있다. // 크기 설정 가능

12. FTP 및 TFTP의 특징으로 옳은 것은?

- TFTP는 단순화된 파일의 전송을 위한 프로토콜이며 기본포트는 25번이다. // 단순화된 파일 전송 프로토콜, 69(udp) 포트

- FTP의 접속에는 계정 접속만 가능하다. // 익명 접속도 가능

- TFTP의 단점은 UDP방식으로 Data 전송 시 데이터 손실가능성이 있다.

- FTP는 대량의 데이터를 고속 전송하기 위해 UDP을 사용한다. // FTP는 신뢰성 있는 전송 중요, 20,21(tcp) 포트

13. 라우팅 기술 중 정적 라우팅(Static Routing)에 대한 설명으로 옳은 것은?

- 라우터에 부하가 적게 걸려 메모리 관리에 유리하며, 우선순위가 높다.

- 데이터의 출발지에서 목적지까지의 경로가 네트워크 환경 변화에 능동적으로 대처하므로 실시간으로 변화한다.

- 다수의 네트워크가 연결되어 수시로 통신환경이 변화하는 최근의 대부분의 네트워크에 적합하다.

- 라우터 간의 프로토콜을 바탕으로 라우팅 알고리즘을 통해 자동으로 경로 설정된다.

2. 동적 라우팅 특징으로 정적 라우팅은 '환경 변화에 자동으로 대처하지 못함'

3. 동적 라우팅 즉팅으로 정적 라우팅은 '소규모, 고정된 환경'에서 사용

4. 라우팅 알고리즘은 동적 라우팅에서 사용되며 정적 라우팅은 '수동 설정'이 핵심

14. 다음 중 SSH(secure shell) 보안 프로토콜의 특징으로 옳지 않은 것은?

- 데이터를 암호화하여 전송

- 데이터 무결성 제공

- 리눅스, 유닉스에서만 사용 가능 // 운영체제 무관

- 공개키 암호화 기법 사용

16. 회사 내 네트워크 환경 구축 시 IPv6 기술을 적용하고자 한다. IPv4 기술에서 제공하는 기능과 함께 IPv6에서는 많은 기능이 추가되었다. 보기에서 제시하는 TCP/IP 기술의 기능 중 IPv6 기술에서 새롭게 제공하는 것은?

- Checksums // IPv6 에선 제거된 기능 (라우팅 효율성과 속도 향상, tcp|udp 등 상위 계층에서 오류 검출 수행)

- Complicated header // IPv6 에선 헤더를 단순화 시킴(고정된 40바이트 크기 헤더 사용, 추가 기능은 확장 헤더로 분리)

- Optional Ipsec // IPv4 | IPv6 둘 다 지원

- Autoconfiguration

4. SLAAC (Stateless Address Autoconfiguration) 기술을 통해 DHCP 서버 없이도 IP 주소를 자동으로 구성

17. ′ping 210.223.112.9′이라는 명령을 사용했을 때 로컬 IP Address의 분석 수순으로 올바른 것은?

- ARP Broadcast -> ARP Cache확인 -> 자체 IP Address와 일치 여부 확인 -> ARP Reply 발송

- ARP Broadcast -> 자체 IP Address와 일치 여부 확인 -> ARP Cache확인 -> ARP Reply 발송

- ARP Cache확인 -> ARP Broadcast -> 자체 IP 와 일치 여부 확인 -> ARP Reply 발송

- ARP Cache확인 -> 자체 IP Address와 일치 여부 확인 -> ARP Broadcast -> ARP Reply 발송

ARP는 언제 사용하는가?

- IP 네트워크에서 목적지 IP 주소는 알지만, 해당 IP의 MAC 주소를 모를 때

- 같은 네트워크(서브넷)에 있을 경우에만 ARP 수행

- 로컬에서 ARP 캐시에 해당 IP가 있는지 먼저 확인함

실제 분석 수순

ping 210.223.112.9 를 실행하면 다음과 같은 절차가 진행

- 자신의 IP와 목적지 IP를 비교하여 같은 서브넷인지 확인

→ 목적지가 같은 서브넷에 있다면 해당 장치의 MAC 주소 필요

→ 목적지가 다른 서브넷에 있다면 게이트웨이(router)의 MAC 주소가 필요 - ARP 캐시 확인 (로컬 저장소)

→ 목적지 IP(또는 게이트웨이 IP)의 MAC 주소가 이미 있다면 그대로 사용

→ 없다면 다음 단계 진행 - ARP Broadcast 전송

→ 해당 IP의 MAC 주소를 묻는 브로드캐스트 요청 전송 - ARP Reply 수신

→ 대상 장비나 게이트웨이로부터 MAC 주소 회신 수신 → 캐시에 저장

21. 전송효율을 최대로 하기 위해 프레임의 길이를 동적으로 변경시킬 수 있는 ARQ(Automatic Repeat Request)방식은?

- Adaptive ARQ

- Go back-N ARQ // 여러 프레임을 연속적으로 전송하고, 에러 발생 시 에러 이후의 모든 프레임을 재전송

- Selective-Repeat ARQ // 에러가 발생한 프레임만 선택적으로 재전송하는 효율적인 방식

- Stop and Wait ARQ // 한 프레임 전송 후 ACK 수신까지 대기, 가장 비효율적인 방식

22. 다음은 Home Network에 사용되는 기술 중 WPAN(Wireless Personal Area Network)에 대한 설명이다. (A),(B),(C) 안에 들어갈 표준을 순서대로 나열한 것은?

- 802.11.1 – 802.11.3 – 802.11.4

- 802.11a – 802.11b – 802.11c

- 802.15.1 – 802.15.3 – 802.15.4

- 802.16.1 – 802.16.3 – 802.16.4

IEEE 802 (LAN/MAN 표준 총괄)

├── 802.1 : 인터페이스 및 브리징

│ ├── VLAN (가상 LAN)

│ ├── 스패닝 트리 (STP)

│ └── 네트워크 관리 및 보안

│

├── 802.2 : LLC (Logical Link Control)

│ └── 데이터링크 계층 상위 서브계층 (모든 802.x의 공통 기반)

│

├── 802.3 : Ethernet (유선 LAN)

│ ├── 802.3u : Fast Ethernet (100 Mbps)

│ ├── 802.3ab : Gigabit Ethernet (1 Gbps)

│ ├── 802.3ae : 10 Gigabit Ethernet

│ ├── 802.3bz : 2.5G / 5G Ethernet

│ └── 802.3bt : Power over Ethernet (PoE) 확장

│

├── 802.5 : Token Ring (과거 IBM LAN)

│ └── 현재는 거의 사용되지 않음

│

├── 802.11 : WLAN (Wi-Fi)

│ ├── 802.11a : Wi-Fi 1 (5GHz)

│ ├── 802.11b : Wi-Fi 2 (2.4GHz)

│ ├── 802.11g : Wi-Fi 3 (2.4GHz, b보다 빠름)

│ ├── 802.11n : Wi-Fi 4 (2.4/5GHz, MIMO)

│ ├── 802.11ac : Wi-Fi 5 (5GHz, 고속 스트리밍)

│ ├── 802.11ax : Wi-Fi 6 (2.4/5GHz, OFDMA, IoT 최적화)

│ └── 802.11be : Wi-Fi 7 (6GHz, 차세대)

│

├── 802.15 : WPAN (무선 개인 네트워크)

│ ├── 802.15.1 : Bluetooth (저전력, 근거리)

│ ├── 802.15.3 : High-rate WPAN (멀티미디어, 고속)

│ ├── 802.15.4 : Low-rate WPAN (Zigbee, 저속 IoT용)

│ ├── 802.15.6 : Body Area Network (인체 부착형)

│ └── 802.15.7 : VLC (가시광 무선, Li-Fi 등)

│

├── 802.16 : WMAN (무선 광역 네트워크)

│ ├── 802.16a : 고속 무선 접속 (고정형)

│ ├── 802.16e : Mobile WiMAX (모바일 지원)

│ └── WiMAX는 4G 초기 기술로 사용됨

│

├── 802.17 : RPR (Resilient Packet Ring)

│ └── 이중 링 구조의 고속 백본망

│

└── 802.20 : MBWA (Mobile Broadband Wireless Access)

└── 고속 이동 무선 기술 (현재는 거의 사용되지 않음)

25. 네트워크 담당자 Kim 사원은 고속 전송률과 대용량 전송 데이터가 가능한 멀티미디어 서비스에 적합한 기술 적용을 검토하라는 지시를 받았다. 이동통신 환경에서 다수의 안테나를 사용하여 데이터를 전송하는 다중 안테나 신호 처리 기술로 올바른 것은?

- MIMO(Multiple-Input and Multiple-Output)

- M2M(Machine to Machine) // 기계 간 자동 통신 (예: IoT 기기 상호 통신)

- MQTT(Massage Queue Telemetry Transport) // IoT용 경량 메시징 프로토콜

- OFDM(Orthogonal Frequency Division Multiplexing) // 고속 데이터 전송을 위한 다중 반송파 변조 방식

28. 시스템 담당자 Alex는 하드디스크의 정보 유출을 우려하여, 하드디스크가 도난당해도 암호화키 없이는 데이터를 읽지 못하도록 하드디스크 자체를 암호화하는 기술을 적용하려고 한다. 해당 기술은?

- BitLocker

- EFS(Encrypting File System) // Windows에서 파일 단위로 암호화하는 기능, 하드디스크 전체가 아닌, 개별 파일이나 폴더만 암호화

- AD(Active Directory) // Microsoft의 디렉터리 서비스, 사용자 계정, 그룹, 접근 권한 등을 중앙 관리

- FileVault // MacOS에서 사용되는 전체 디스크 암호화 기술, Alex가 Windows 시스템을 사용하는 것으로 추정되므로 부적합

29. Linux 시스템 관리자는 John사원의 계정인 ′John′의 패스워드 정책을 변경하기 위해 아래 지문과 같이 입력하였다. 10일 전 암호변경 경고를 위한 명령으로 ( )안에 알맞은 옵션은?

- -m 10 // 암호 변경 최소 일 수 10일, 이미 -m 2로 사용 중, 경고와 무관

- - L 10 // 없는 옵션

- - i 10 // 비활성화 기간(암호 만료 후 계정 잠금 전 유예일), 경고가 아닌 비활성화 설정용

- - W 10

옵션의미

| -m 2 | 최소 2일 지나야 암호 변경 가능 |

| -M 100 | 최대 100일 동안 암호 유효 |

| ( ) | 암호 만료 전에 며칠 전에 경고할지 설정 |

| -E 2024-12-25 | 계정 만료일 설정 |

| John | 대상 사용자 |

30. 다음 (A)에 해당하는 것은?

- 사이트(Site) // AD에서 물리적인 네트워크 위치 개념

- 트러스트(Trust)

- 조직 구성 단위(OU) // 조직 내 사용자를 논리적으로 구분하기 위한 단위 (계정/권한 관리에 사용)

- 도메인 컨트롤러(DC) // 도메인을 관리하는 서버, 트러스트 관계 자체를 의미하진 않음

31. Linux 운영체제에서 하드웨어 메모리가 가득차게 되면 논리적인 메모리 저장공간 역할을 수행하게 되는 파티션의 이름은?

- SWAP

- FAT32 // Windows 파일 시스템

- RAID // 디스크를 결합하여 속도/안정성 확보

- LVM // 논리 볼륨 관리

32. Linux 서버 운영 중 불필요한 service port가 열려있는지 확인하는 명령어로 옳은 것은?

- ps -ef | grep tcp // 프로세스 목록을 확인하는 명령이므로, 포트 정보는 알 수 없음

- netstat –antp

- netstat –rn // 라우팅 테이블을 보여주는 명령

- cat /etc/services // 서비스 이름과 포트 번호 매핑 정보 보여줌, 현재 열려 있는 포트 확인 기능은 없음

| -a | 모든 연결과 수신 대기 포트 표시 |

| -n | 숫자(IP/포트 번호) 형식으로 출력 (호스트명/서비스명 해석 생략) |

| -t | TCP 연결만 표시 |

| -p | 어떤 **프로세스(pid)**가 포트를 사용 중인지 보여줌 (root 권한 필요) |

33. Linux 시스템에서 환경설정과 사용자 정보 등을 가진 디렉터리로 옳은 것은?

- /bin // 시스템 부팅과 기본 동작에 필요한 필수 명령어 바이너리가 있는 디렉터리

- /root // 관리자 홈 디렉터리, 환경설정 파일은 있을 수 있지만, 시스템 전반의 모든 사용자나 전체 환경설정을 포함하진 않음

- /etc

- /proc // 가상 파일 시스템, 현재 실행 중인 프로세스 정보, 커널 정보 제공

34. 네트워크관리자 Kim사원은 Active Directory의 ′icqa.or.kr′도메인의 그룹정책을 설정하여 회사 내 PC사용자들의 컴퓨터를 관리하고자 한다. 이 때 Kim사원이 작업할 수 있는 그룹정책 설정으로 옳지 않은 것은?

- 보안 강화를 위해 사용자의 암호 및 계정 잠금 등을 강제로 적용할 수 있다.

- 사용자 계정의 암호 길이, 복잡성 조건 등을 지정할 수 있다.

- 사용자가 ′icqa.or.kr′ 도메인 내 어느 PC에서 로그온 하더라도 기존 자신의 PC와 동일한 환경을 제공해 줄 수 있다.

- 사용자가 사용할 소프트웨어를 배포할 수 없다. // 배포가능

35. Linux 시스템 담당자 Park 사원은 Linux시스템 운영관리를 위해 시스템이 부팅할 때 생성된 시스템 로그를 살펴보고자 한다. 하드웨어적인 이상 유무나 디스크, 메모리, CPU, 커널 등의 이상 유무를 확인할 수 있는 로그파일은?

- /var/log/cron // cron 작업 실행 로그

- /var/log/lastlog // 마지막 로그인 시간 기록

- /var/log/dmesg

- /var/log/btmp // 로그인 실패 기록 (binary)

dmesg : display message (여러 시스템 로그 중 하드웨어 관련 로그 파일)

btmp : bad login attempt

36. 웹서버 담당자 Kim은 디렉터리 리스팅 방지, 심볼릭 링크 사용방지, SSI(Server-Side Includes)사용 제한, CGI실행 디렉터리 제한 등의 보안 설정을 진행하려고 한다. Apache 서버의 설정 파일 이름은?

- httpd.conf

- httpd-default.conf // Apache의 기본값 설정을 분리한 보조 파일, 보안 or 디렉터리 접근 설정과는 직접 관련 없음

- httpd-vhosts.conf // 가상 호스트(VirtualHost) 설정 파일 여러 사이트 설정에 사용, 보안 옵션과 직접 무관

- httpd-mpm.conf // MPM (Multi-Processing Module) 설정 Apache의 프로세스/스레드 처리 방식 설정용, 접근 보안과 무관

37. 서버 담당자 Park 사원은 Windows Server 2016의 장애를 대비하여 인증서 키를 백업해 놓았다. 이 인증서 키를 실행창에서 명령어를 통해 복원시키고자 하는데 인증서 관리자를 호출할 수 있는 명령어는 무엇인가?

- eventvwr.msc // 이벤트 뷰어 시스템(이벤트 로그 보기)

- compmgmt.msc // 컴퓨터 관리(디스크, 서비스, 장치 등 종합 관리)

- secpol.msc // 로컬 보안 정책 암호 정책(사용자 권한 등 설정)

- certmgr.msc

eventvwr : event viewer

compmgmt : computer management

secpol : security policy

certmgr : certificate manager

38. 네트워크 담당자 Kim 사원은 Windows Server 2016에서 원격 액세스 서비스를 운용하고자 한다. Windows Server 2016 내에 있는 이 기능은 DirectAccess나 VPN과 달리 원격 컴퓨터를 네트워크에 연결하는 데 사용되지 않는다. 이 기능은 오히려 내부 웹 리소스를 인터넷에 게시하는 데 사용된다. 이 기능은 무엇인가?

- WAP(Web Application Proxy)

- PPTP(Point-to-Point Tunneling Protocol)

- L2TP(Layer 2 Tunneling Protocol)

- SSTP(Secure Socket Tunneling Protocol)

| 기능 | 설명 |

| WAP(Web Application Proxy) | 내부 웹 애플리케이션을 인터넷에 역방향 프록시 방식으로 안전하게 게시함. VPN처럼 전체 네트워크를 연결하지 않고, 사내망이 아닌 wap를 통해서 일부 웹 앱만 외부 접근 허용. |

| PPTP(Point-to-Point Tunneling Protocol) | 오래된 VPN 프로토콜. 보안 취약점 때문에 현재는 거의 사용되지 않음. |

| L2TP(Layer 2 Tunneling Protocol) | 보통 IPsec과 함께 사용되는 VPN 프로토콜. 전체 네트워크 연결에 사용됨. |

| SSTP(Layer 2 Tunneling Protocol) | HTTPS 기반 VPN 프로토콜. 방화벽 통과에 유리, 역시 전체 네트워크 연결용. |

39. Windows Server 2016가 설치된 컴퓨터는 항상 가동하는 것이 일반적인 용도이기 때문에 서버 담당자 Park 사원은 시스템을 종료할 때마다 그 이유를 명확히 하여 시스템을 좀 더 안정적으로 운영하고자 한다. 다음 중 이전에 종료 또는 재부팅된 기록을 확인할 수 있는 항목은?

- 성능모니터 // CPU, 메모리 등의 실시간 성능 상태 확인 도구

- 이벤트뷰어

- 로컬보안정책 // 계정 잠금 정책, 감사 정책 등 보안 관련 정책 설정

- 그룹정책편집기 // 시스템 및 사용자 환경 정책 관리

40. 다음은 Linux 시스템의 계정정보가 담긴 ′/etc/passwd′ 의 내용이다. 다음의 설명 중 옳지 않은 것은?

- 사용자 계정의 ID는 ′user1′ 이다.

- 패스워드는 ′x′ 이다.

- 사용자의 UID와 GID는 500번이다.

- 사용자의 기본 Shell은 ′/bin/bash′ 이다.

| 1 | 사용자 계정명 (Username) | user1 |

| 2 | 패스워드 (Password Placeholder) | x = 실제 비밀번호는 /etc/shadow에 저장됨 |

| 3 | UID (User ID) | 500 |

| 4 | GID (Group ID) | 500 |

| 5 | 설명 (Comment/Full Name) | 비어 있음 |

| 6 | 홈 디렉토리 | /home/user1 |

| 7 | 기본 셸 (Login Shell) | /bin/bash |

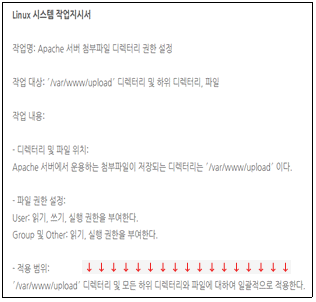

41. 서버 담당자 Kim 사원은 아래의 Linux 시스템 작업지시서를 확인하고 작업하고자 한다. Kim 사원이 입력할 명령어로 올바른 것은?

- chmod -R 755 /var/www/upload

- chmod 775 /var/www/upload

- chmod -R 777 /var/www/upload

- chmod 555 /var/www/upload

-R 옵션으로 하위 디렉터리 및 파일에 재귀적 적용,

42. 아래 지문은 Linux 시스템에서 구동 중인 프로세스를 검색한 결과이다. 옳지 않은 것은?

- 입력한 명령어는 ′ps -ef | grep /bin/sh′ 이다.

- 네번째 프로세스의 PPID는 1869이다.

- python 프로세스가 실행되고 있다.

- 목록에서 다섯번째 프로세스를 종료하는 명령어는 ′kill 1902′이다.

USER PID PPID ... CMD

icqa 302 319 ... /bin/sh -c /home/icqa/project/venv/bin/python

icqa 703 702 ... /bin/sh -c /home/icqa/project/venv/bin/python

icqa 749 748 ... /bin/sh -c /home/icqa/project/venv/bin/python

icqa 1869 1868 ... /bin/sh -c /home/icqa/project/venv/bin/python

icqa 1902 1901 ... /bin/sh -c /home/icqa/project/venv/bin/python48. 가상 근거리 네트워크(VLAN, Virtual Local Area Network)은 물리적인 케이블이 아닌 소프트웨어에 의해 구성된 LAN으로 정의할 수 있는데, VLAN의 특징으로 맞지 않는 것은?

- 데이터링크 계층에서 브로드캐스트 도메인(Broadcast Domain)을 나누기 위해 사용하는 기술이다.

- 각 스위치는 하나의 브로드캐스트 프레임에 대하여 동일 브로드캐스트 그룹이 아닌 곳에는 전달하지 않는다는 조건을 바탕으로 하고 있다.

- VLAN은 관리자가 서로 다른 논리적 그룹에 대하여 서로 다른 보안정책을 적용할 수 없다. // VLAN은 논리적으로 네트워크를 분할하고, 서로 다른 그룹(VLAN)에 대해 별도의 보안정책, 트래픽 제어, QoS 정책 등을 적용할 수 있음

- 스위치는 VLAN 태그가 상이한 네트워크로의 접근을 근본적으로 차단하여 보안성을 유지하게 된다.

49. 로드밸런서(Load Balancer)가 사전에 설정한 분산 알고리즘을 통해 부하분산이 이루어지는데, 부하분산 방식 중 특별한 규칙 없이 현재 구성된 장비에 순차적으로 돌아가면서 트래픽을 분산하는 방식은?

- Least Connection // 최소 연결 수 방식(현재 가장 적은 연결을 가진 서버에 분산)

- Round Robin

- Weighted Round Robin // 가중치 순차 분산(각 서버에 가중치 설정하여 비율적으로 순차 분산 (ex. A:2, B:1 → A,A,B,A,A,B...))

- Weighted Least Connection // 가중치 + 최소 연결 방식(서버의 성능에 따라 가중치를 부여하고, 그 안에서 최소 연결 수 기준으로 분산)

50. L2 스위치에서 프레임을 전송 시 목적지의 어떤 주소를 확인 후 전송하는가?

- IP 주소 // IP는 3계층(Network Layer)에서 처리(라우터가 담당)

- Port 주소 // 이는 L4(TCP/UDP 포트 번호), 스위치와 무관

- MAC 주소

- URL 주소 // URL은 애플리케이션 계층(7계층)에서 사용되며, DNS로 해석됨(스위치는 인식 불가)

L2 스위치(Layer 2 Switch)의 작동 방식

- L2 스위치는 OSI 7계층 중 2계층(Data Link Layer) 장비

- 프레임(Frame) 단위로 데이터를 처리하며,

- 프레임의 목적지 MAC 주소(Destination MAC Address)를 기준으로 스위칭 테이블(MAC 주소 테이블, CAM Table)을 참조해 전송 포트를 결정

'네트워크 > 네트워크 관리사' 카테고리의 다른 글

| 네트워크 관리사 2급 2024 05 19 기출문제 (0) | 2025.05.24 |

|---|---|

| NOS(Network Operating System) chpt4. DNS 서버 (0) | 2025.05.24 |

| NOS(Network Operating System) chpt3. IIS 서버 (0) | 2025.05.22 |

| NOS(Network Operating System) chpt2. 윈도우 서버 (0) | 2025.05.16 |

| NOS(Network Operating System) chpt1. 윈도우 시스템 (0) | 2025.04.29 |